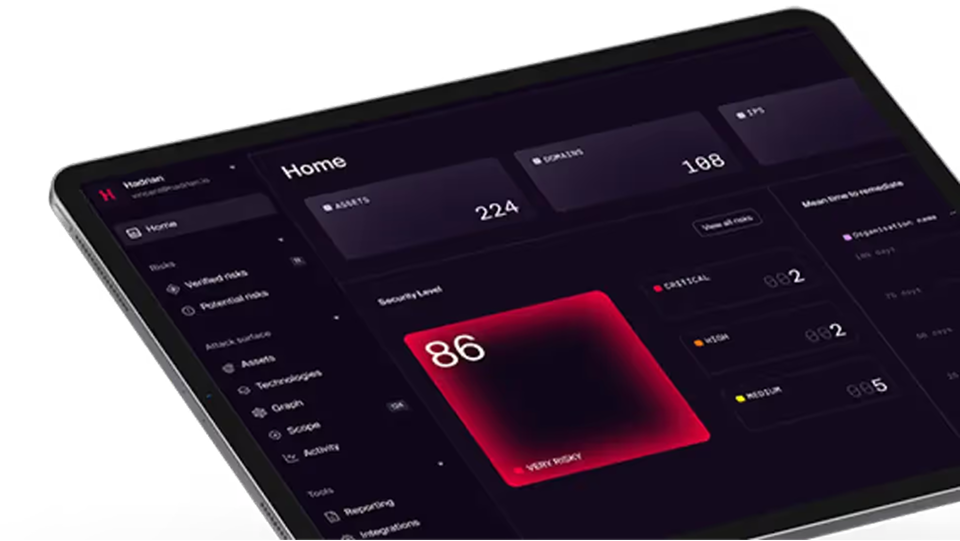

Scopri e contestualizza la tua superficie di attacco in modo continuo. Per avere una supervisione 24/7 del 100% degli asset esposti a Internet.

Richiedi una demo di 15 minuti.

Sperimenta Hadrian

La piattaforma di sicurezza offensiva end-to-end di Hadrian si configura in pochi minuti, opera in modo autonomo e fornisce informazioni di facile utilizzo.

%201.png)

%201.png)

.png)