Verschaffen Sie sich einen 10-fachen Überblick über kritische Risiken, die zu nachgelagerten Angriffen und Markenschäden führen könnten.

Erhalten Sie eine 15-minütige Demo

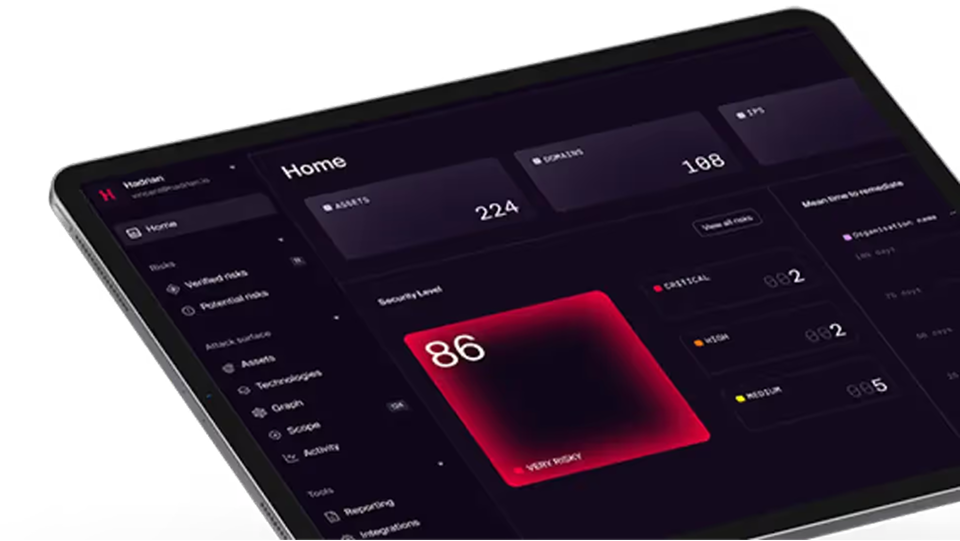

Erleben Sie Hadrian

Die offensive End-to-End-Sicherheitsplattform von Hadrian lässt sich in wenigen Minuten einrichten, arbeitet autonom und liefert leicht umsetzbare Erkenntnisse.

%201.png)

%201.png)

.png)