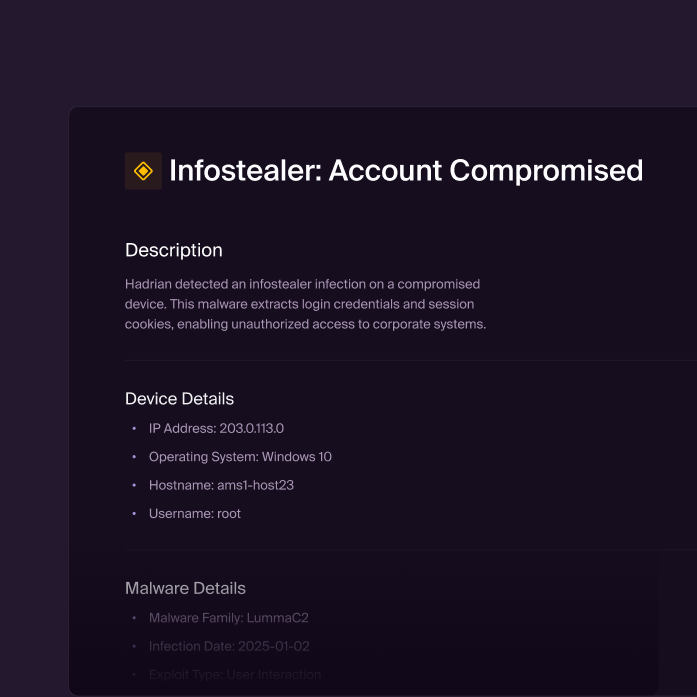

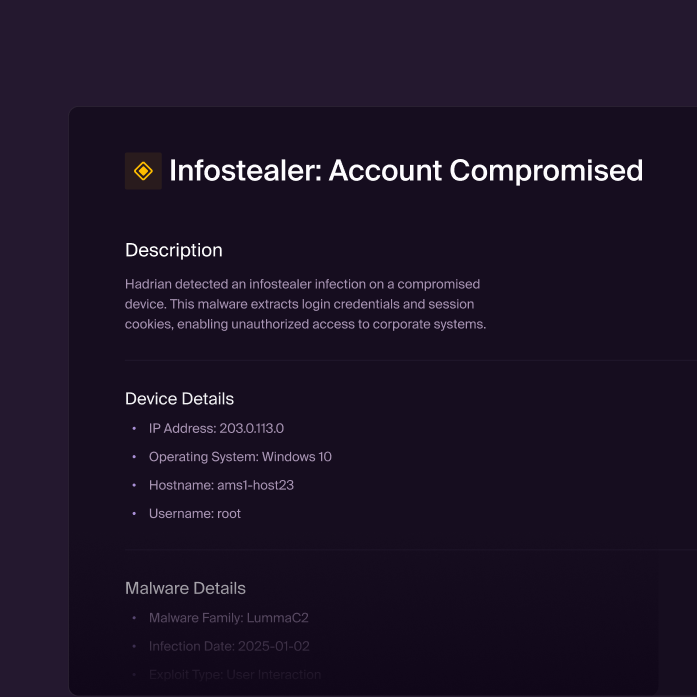

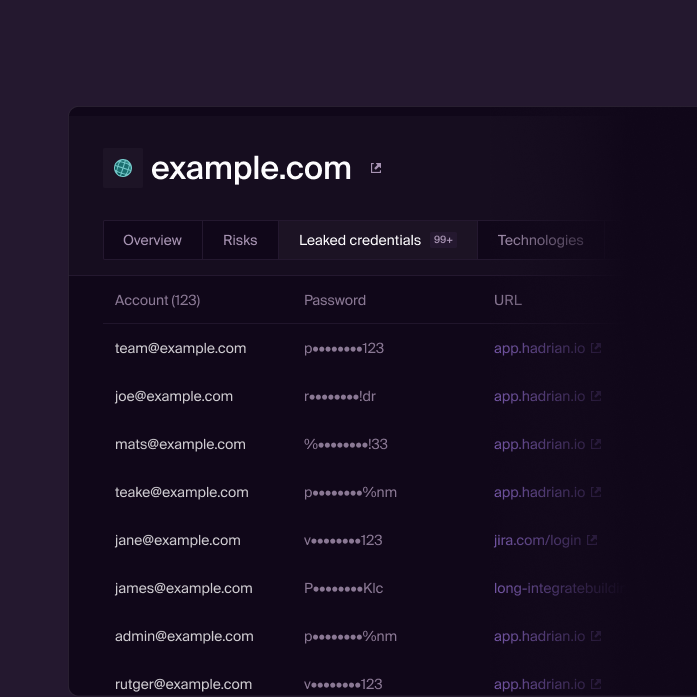

Erfahren Sie, wann Daten aus Ihrem Unternehmen im Dark Web auftauchen, beispielsweise Anmeldedaten und sogar Sitzungstoken.

Erhalten Sie eine 15-minütige Demo

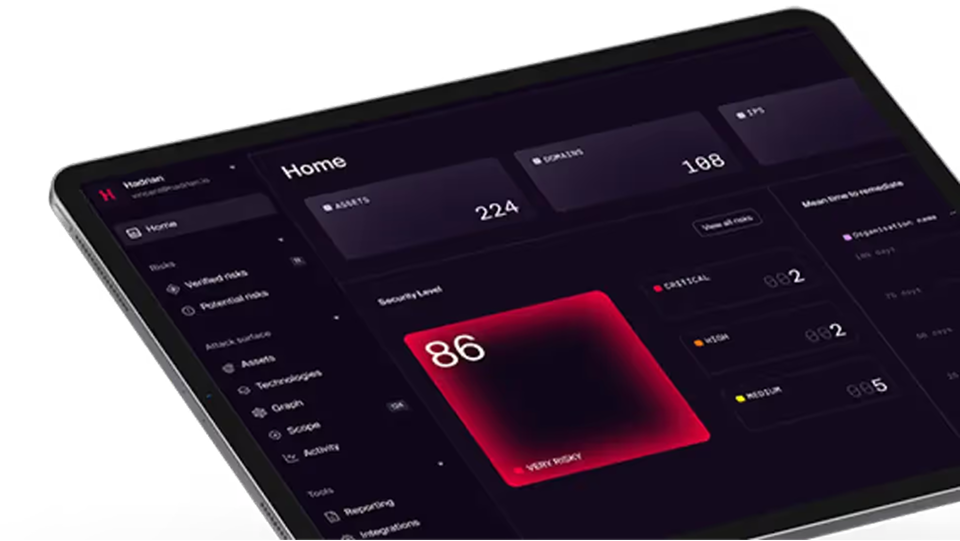

Erleben Sie Hadrian

Die offensive End-to-End-Sicherheitsplattform von Hadrian lässt sich in wenigen Minuten einrichten, arbeitet autonom und liefert leicht umsetzbare Erkenntnisse.

%201.png)

%201.png)