Réduisez de 80 % le temps moyen de réponse avec une gestion rationalisée des expositions aux menaces.

Obtenez une démo de 15 minutes

Découvrez la plateforme lors d'une démo de 15 minutes

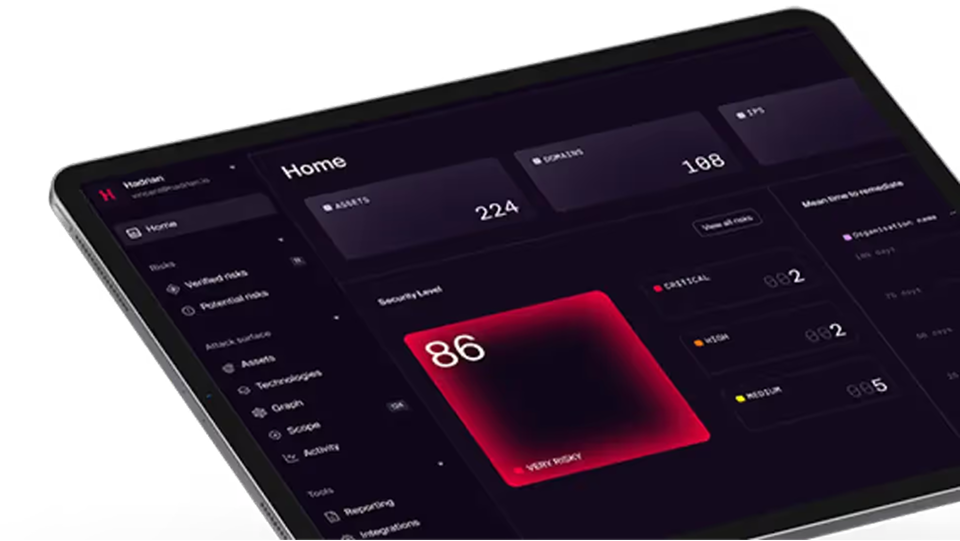

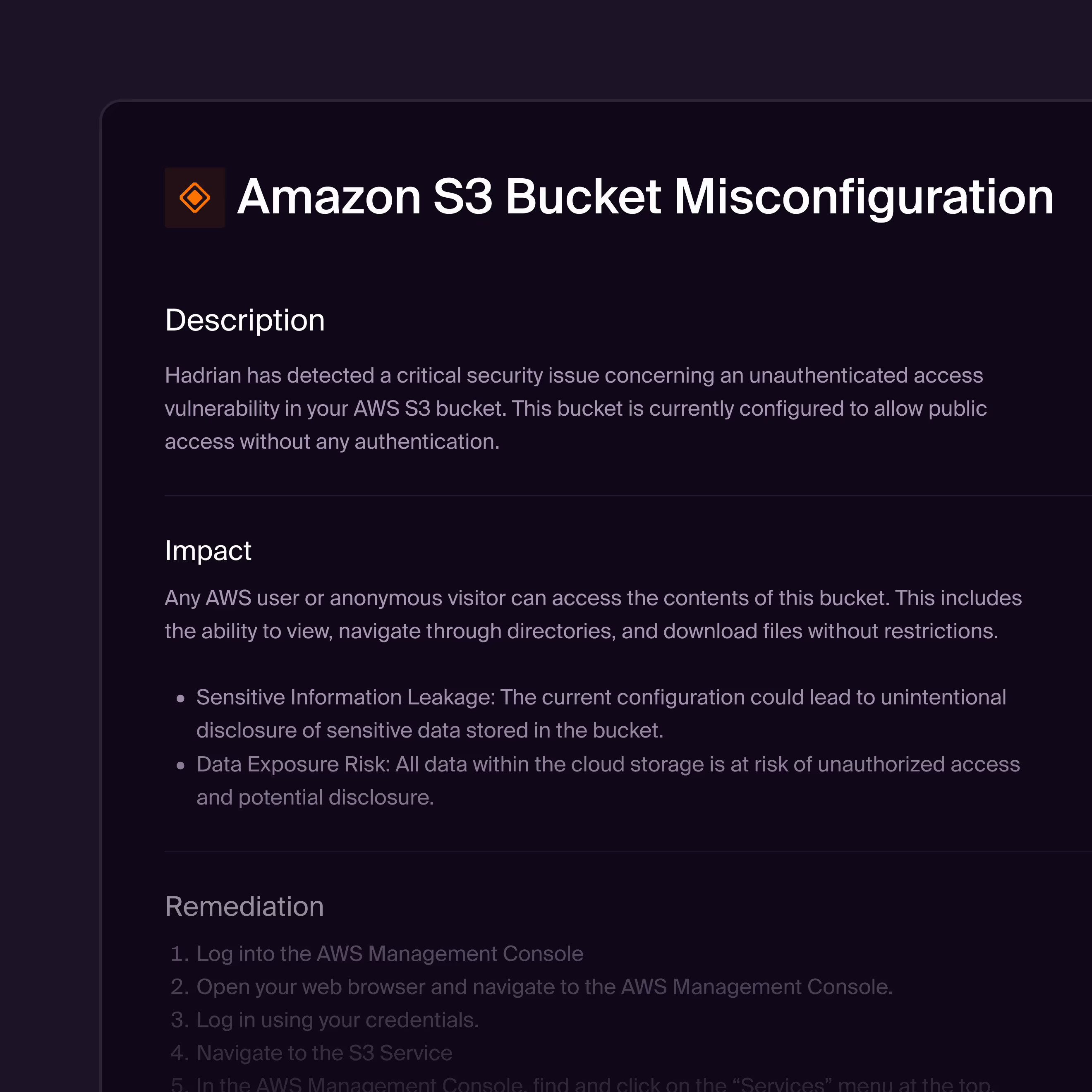

La plateforme de sécurité offensive de bout en bout d'Hadrian se configure en quelques minutes, fonctionne de manière autonome et fournit des informations facilement exploitables.

%201.png)

%201.png)

.png)